BlockBeats 律動財經

朝鮮駭客組織 Lazarus 最近似乎加大了行動力度,自 6 月 3 日以來已確認進行了四次針對加密貨幣公司的攻擊,而近期針對加密貨幣交易所 CoinEx 的攻擊很可能也是 Lazarus 所為。對此,CoinEx 發布了多條推文,表示可疑錢包地址仍在識別中,因此被盜資金的總價值尚不明確,但可能已達到 5400 萬美元。

在過去 100 多天裡,Lazarus 已被確認從 Atomic Wallet(1 億美元)、CoinsPaid(3730 萬美元)、Alphapo(6000 萬美元)和 Stake.com(4100 萬美元)竊取了價值近 2.4 億美元的加密資產。

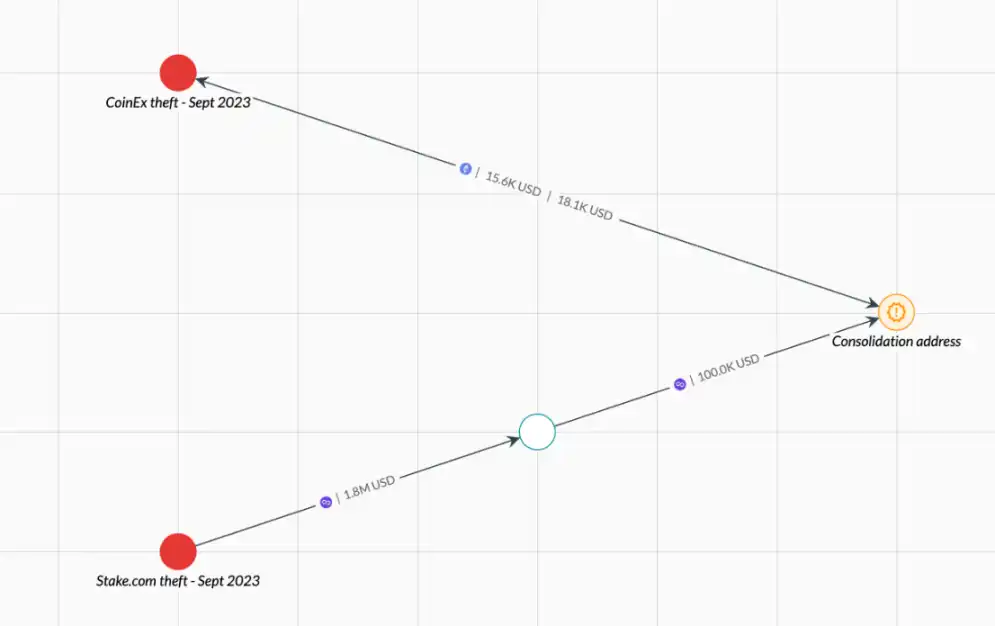

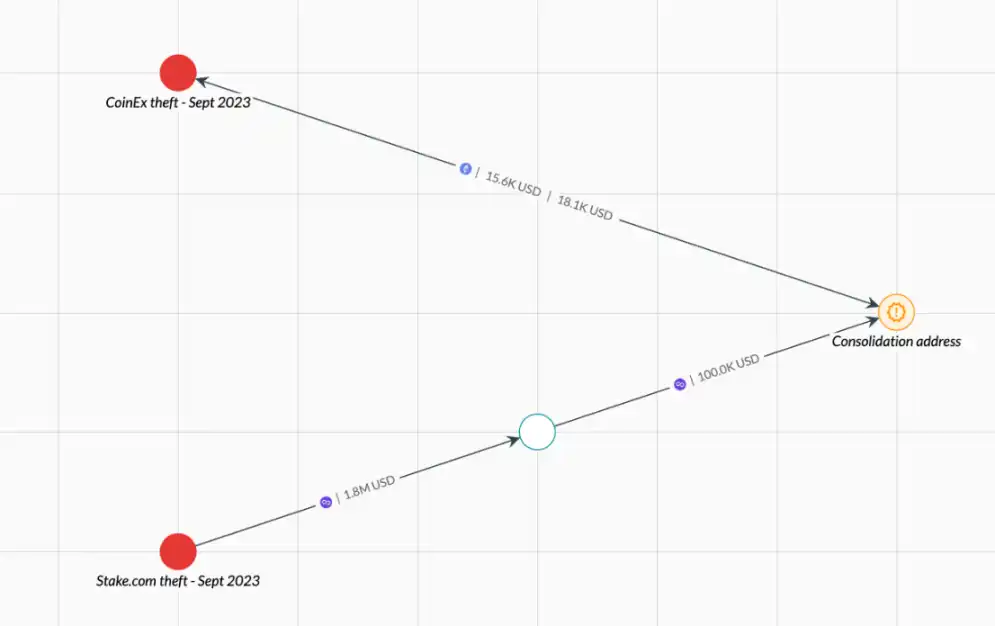

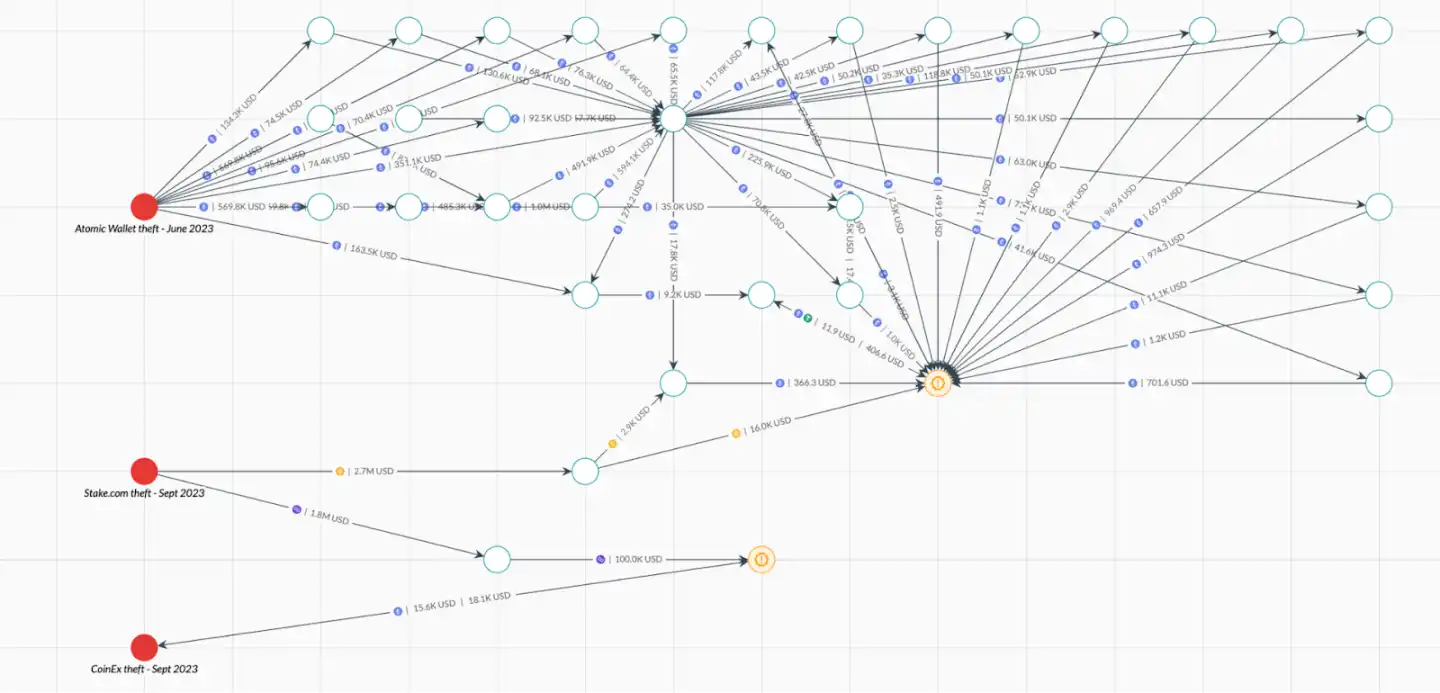

如上圖所示,Elliptic 分析,從 CoinEx 竊取的部分資金被發送到 Lazarus 組織用來存放從 Stake.com 竊取的資金的地址,儘管是在不同的區塊鏈上。此後,資金通過 Lazarus 之前使用的跨鏈橋跨鏈至以太坊,然後發送回已知由 CoinEx 駭客控制的地址。Elliptic 曾在 Lazarus 事件中觀察到這種來自不同駭客的資金混合情況,最近一次是從 Stake.com 竊取的資金與從 Atomic 錢包竊取的資金存在混合。這些來自不同駭客的資金被合併的情況在下圖中以橙色表示。

2022 年,幾起備受矚目的駭客攻擊被認為是 Lazarus 所為,其中包括Harmony 的 Horizon 橋被攻擊和Axie Infinity 的 Ronin 橋被攻擊,這兩起事件都發生在去年上半年。從那時起到今年 6 月,沒有任何重大加密貨幣盜竊案被公開歸咎於 Lazarus。因此,過去 100 多天的各種駭客攻擊表明朝鮮駭客組織又開始活躍了起來。

2023 年 6 月 3 日,非託管去中心化加密貨幣錢包 Atomic Wallet 的用戶損失超過 1 億美元。Elliptic 在確定多個因素表明朝鮮駭客組織對此負責後,於 2023 年 6 月 6 日正式認定此次駭客攻擊歸咎於 Lazarus,後來得到了聯邦調查局(FBI)的證實。

2023 年 7 月 22 日,Lazarus 通過社會工程攻擊獲得了屬於加密支付平台 CoinsPaid 的熱錢包的訪問權限。此訪問權限允許攻擊者創建授權請求,從平台的熱錢包中提取約 3730 萬美元的加密資產。7 月 26 日,CoinsPaid 發布報告稱 Lazarus 對此次攻擊負責,並得到了 FBI 的證實。

同一天,即 7 月 22 日,Lazarus 又進行了一次攻擊,這次是針對中心化加密支付提供商 Alphapo,竊取了 6000 萬美元的加密資產。攻擊者可能通過之前泄露的私鑰獲得了訪問權限。FBI 此後再度證實了 Lazarus 是此次事件的攻擊者。

2023 年 9 月 4 日,線上加密貨幣博彩平台 Stake.com 遭受攻擊,價值約 4100 萬美元的加密貨幣被盜,原因可能是私鑰被盜。FBI 於 9 月 6 日發布公告,確認 Lazarus 組織是此次攻擊的幕後黑手。

最後,2023 年 9 月 12 日,中心化加密貨幣交易所 CoinEx 成為駭客攻擊的受害者,5400 萬美元被盜。如上文所述,多項證據表明 Lazarus 對此次攻擊負責。

對 Lazarus 最新活動的分析表明,自去年以來,他們已將重點從去中心化服務轉向中心化服務。前面討論的最近五次駭客攻擊中有四次是針對中心化加密資產服務提供商的。在 2020 年之前,也就是 DeFi 生態系統迅速崛起之前,中心化交易所曾是 Lazarus 的主要目標。

對於 Lazarus 的注意力再次轉向中心化服務的原因,有多種可能的解釋。

更加關注安全性:Elliptic 之前對 2022 年 DeFi 駭客攻擊的研究發現,2022 年間平均每四天就會發生一次攻擊,每次攻擊平均竊取 3260 萬美元。跨鏈橋在 2022 年成為最常被駭客攻擊的 DeFi 協議類型之一。這些趨勢可能促進了智能合約審計和開發標準的改進,從而縮小了駭客識別和利用漏洞的範圍。

對社會工程的敏感性:在多次駭客攻擊中,Lazarus Group 選擇的攻擊方法是社會工程。例如,Ronin Bridge 價值 5.4 億美元的駭客攻擊就是通過 LinkedIn 的虛假工作機會找出的「缺口」。然而,去中心化的服務往往沒有很多的員工,而且——顧名思義——在不同程度上是去中心化的。因此,獲得對開發人員的惡意訪問可能並不一定等於獲得對智能合約的管理訪問權限。

與此同時,中心化交易所則可能會雇用相對更多的勞動力,從而擴大可能的目標範圍。他們還可能使用中心化的內部資訊技術系統進行操作,從而使 Lazarus 惡意軟體有更大的機會滲透到業務中去。

暢行幣圈交易全攻略,專家駐群實戰交流

▌立即加入鉅亨買幣實戰交流 LINE 社群(點此入群)

不管是新手發問,還是老手交流,只要你想參與加密貨幣現貨交易、合約跟單、合約網格、量化交易、理財產品的投資,都歡迎入群討論學習!

上一篇

下一篇